Identificar y priorizar riesgos y vulnerabilidades.

Identificar y priorizar riesgos y vulnerabilidades.

Evaluar el grado de efectividad de los controles implementados.

Evaluar el grado de efectividad de los controles implementados.

Detectar brechas y vulnerabilidades novedosas o que fueron pasadas por alto.

Detectar brechas y vulnerabilidades novedosas o que fueron pasadas por alto.

Demostrar auditoría y mejora continua para aumentar el nivel de madurez de los procesos vigentes.

Demostrar auditoría y mejora continua para aumentar el nivel de madurez de los procesos vigentes.

Diseñar una estrategia de ciberseguridad.

Diseñar una estrategia de ciberseguridad.

![]() Evaluación de vulnerabilidades.

Evaluación de vulnerabilidades.

![]() Prueba de penetración.

Prueba de penetración.

![]() Ejercicio de hacking ético.

Ejercicio de hacking ético.

![]() Evaluación de instancias en la nube.

Evaluación de instancias en la nube.

Phishing

Correos electrónicos

Vishing

Llamados telefónicos

Smishing

Mensajes de texto

Deep fakes

Engaños mediante IA

QRishing

Obtención de métricas mediante QRs

Tailgating

Intrusión física a oficinas y espacios físicos

Baiting

Generación de archivos inofensivos para ser utilizados en

pendrives y discos extraíbles

Encuestas de concientización de seguridad

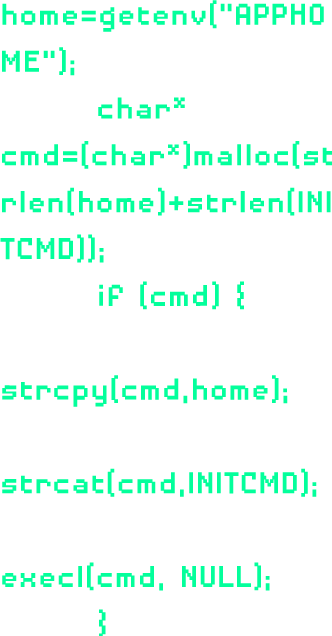

Análisis de brechas.

Análisis de brechas.

Auditorías.

Auditorías.

‹› Suscríbete a nuestro

{ newsletter }

Copyright © 2024. All rights reserved.